Vorschau ansehen

Von James Corbett

Das Urteil steht fest: Epstein war ein Spion!

Und trotz allem, was die Mainstream-Medien behaupten, hat er nicht so sehr Kompromat für seine KGB-Kameraden zusammengetragen, sondern vielmehr für seine Freunde, die Israelis, intrigiert und intrigiert.

Zusätzlich zu den vielen, vielen Verbindungen zu Israel, die ich in meinem Leitartikel „10 Dinge, die ich aus den Epstein-Akten gelernt habe“ aufgeführt habe, tauchen immer mehr Daten auf, die zeigen, wie Epstein mit seinem Kumpel (und ehemaligen israelischen Premierminister) Ehud Barak zusammengearbeitet hat, um Verträge zu sichern und diplomatische Ziele für Israel zu erreichen. Diese Daten enthalten Informationen darüber, wie Epstein:

- Barak dabei half, in Israel hergestellte und in Gaza getestete biometrische Kontrollsysteme an die nigerianische Regierung zu verkaufen;

- Barak und den israelischen Premierminister Benjamin Netanjahu mit US-Investoren in Kontakt brachte, die das Leviathan-Erdgasfeld westlich von Haifa ausbeuten wollten;

- den Weg für den ersten Besuch eines indischen Premierministers in Israel ebnete und gebeten wurde, den Kontakt zwischen der indischen Führung und Insidern der Trump-Regierung wie Jared Kushner und Steve Bannon zu erleichtern;

- sein politisches Netzwerk und seinen finanziellen Einfluss nutzte, um ein Sicherheitsabkommen zwischen Israel und der Mongolei zu vermitteln;

- &c.

Die israelische Regierung installierte und wartete sogar das Sicherheitssystem in der Wohnung in Manhattan, die Epstein häufig an Barak vermietete.

Ja, was auch immer Epstein sonst noch getan haben mag, es scheint, dass er hinter den Kulissen fleißig als einflussreicher Agent daran gearbeitet hat, die Interessen Israels weltweit zu fördern.

Aber Epstein ist tot, wie Sie vielleicht gehört haben. Wie wird Israel nun Macht und Einfluss auf ausländische Diplomaten und Geschäftsleute ausüben, da es sich nicht mehr auf seinen Lieblingsvermittler verlassen kann?

Wie sich herausstellt, finden wir auch in den Epstein-Akten einen Hinweis auf die Antwort auf diese Frage…

DIE CARBYNE CREW

Im vergangenen November veröffentlichte der San Francisco Standard einen Artikel mit dem Titel „Inside the extended courtship linking Jeffrey Epstein, Peter Thiel, and Israeli officials” (Einblick in die langwierigen Annäherungsversuche zwischen Jeffrey Epstein, Peter Thiel und israelischen Beamten). Der Artikel beschreibt detailliert, wie Handala (eine „mit dem Iran verbundene Hackergruppe”) E-Mails von israelischen Beamten beschafft hat, aus denen hervorgeht, dass Epstein erneut als Vermittler fungierte, um den israelischen Deep State bei seinen Bemühungen zu unterstützen, die Silicon-Valley-Oligarchen für sich zu gewinnen.

Zunächst umwarb Epstein Thiel:

Bis 2014 hatte Epstein eine Beziehung zu Thiel. Allein im September dieses Jahres hatten die beiden mindestens drei Treffen vereinbart, wie aus Kopien von Epsteins Kalender hervorgeht, die der New York Times vorliegen.

Im Nachhinein betrachtet gingen sie eine geschäftliche Partnerschaft ein: Etwa ein Jahr nach diesen Treffen investierte Epstein laut der New York Times 40 Millionen Dollar in Valar Ventures, ein Unternehmen, das Thiel mitbegründet hatte. Thiel wurde im Zusammenhang mit seiner Beziehung zu Epstein kein Fehlverhalten vorgeworfen.

Dann stellte er Thiel Barak vor:

Im Jahr 2014 war Epstein sehr daran interessiert, seine beiden Kontakte miteinander zu verbinden, und drängte Barak per E-Mail, sich mit Thiel zum Abendessen zu treffen. Barak willigte schließlich in Epsteins Vorschlag ein und traf sich laut E-Mails, die er an Freunde schickte, im Juni 2014 mit dem Mitbegründer von Palantir zum Abendessen.

Was wurde also aus dieser Beziehung?

Wie Drop Site News letzten Monat berichtete, nutzte Epstein diese Verbindung sofort, um Thiel für Carbyne zu gewinnen, ein israelisches Unternehmen, das weltweit „Video-Streaming- und Geolokalisierungssoftware für Rettungsdienste“ anbietet.

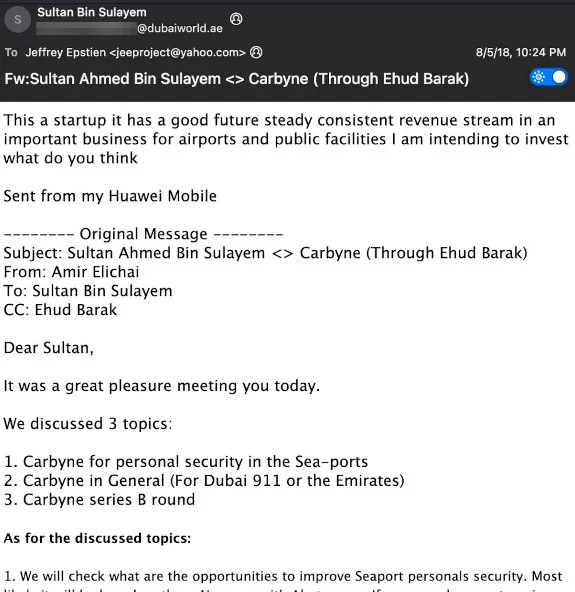

Carbyne, ursprünglich „Reporty” genannt, erhielt nicht nur Finanzmittel von Epstein. Das Unternehmen wurde nicht nur von Barak geleitet. Es konnte sich nicht nur damit rühmen, Sultan Ahmed bin „liebte das Foltervideo” Sulayem zu seinen Investoren zu zählen. Es wurde auch zufällig von Amir Elichia gegründet, einem Veteranen des israelischen Cyberspionage-Nachrichtendienstes Unit 8200.

Sulayem leitete eine E-Mail von Elichai weiter, einem Veteranen der israelischen Signaldienststelle Unit 8200, in der er Sulayems Teilnahme an der Serie-B-Finanzierungsrunde von Carbyne in diesem Jahr vorschlug. Nach einem Treffen mit Epstein und Barak hatte auch Peter Thiel in diese Runde investiert. Epstein stellte Barak und Elichai einem der Risikokapitalfonds von Thiel vor und half Barak dabei, Beziehungen zu hochrangigen Sicherheitsbeamten in der Mongolei aufzubauen. (Diese Gespräche mündeten 2017 in ein formelles Sicherheitsabkommen zwischen Israel und der Mongolei, das Pläne zur Integration von Carbyne in den mongolischen Notfalldienst enthielt.)

Mit anderen Worten: Epstein erweist sich als Verbindungsglied zwischen den Israelis, den Finanziers, dem Big-Tech-Kartell und verschiedenen ausländischen Regierungen.

Für diejenigen, die Whitney Webbs Berichterstattung zu diesem Thema im Jahr 2019 verfolgt haben, ist das natürlich nichts Neues. Aber die kürzlich veröffentlichten Epstein-Akten enthalten weitere Informationen zu diesen Verbindungen, darunter die tatsächliche Korrespondenz zwischen Epstein, Barak, Thiel, Sulayem und den anderen an diesem Vorhaben beteiligten Personen sowie die tatsächlichen Dokumente, die sie geprüft haben.

Die Geschichte von Carbyne – einem von israelischen Geheimdiensten gegründeten und von Israel unterstützten Unternehmen, das sich in die Notfallreaktionssysteme von Ländern auf der ganzen Welt, einschließlich der USA, einschleichen will – ist an sich schon wichtig. Wer sich für dieses Thema interessiert, sollte unbedingt Webbs Originalbericht aus dem Jahr 2019 lesen.

Aber die Carbyne-Saga ist nicht nur an sich interessant. Sie ist auch interessant, weil sie uns etwas über die Natur der Spionage im 21. Jahrhundert verrät.

Erstens gibt sie einen Einblick in die Geschichte der Einheit 8200, Israels berüchtigtem Cyberspionageteam.

DIE 8200-BANDE

Wie oben erwähnt, war Amir Elichai Gründer und CEO von Carbyne.

Auf der Seite „Über uns“ des Unternehmens wird der Aha-Moment beschrieben, der Elichai zur Gründung des Unternehmens veranlasste:

Carbyne wurde 2015 von Amir Elichai gegründet, nachdem eine persönliche Erfahrung eine kritische Lücke in der Notfallkommunikation aufgedeckt hatte. Nachdem Amir am Strand ausgeraubt worden war, rief er den örtlichen Rettungsdienst an – nur um festzustellen, dass dieser seinen Standort nicht überprüfen und keine sofortige Hilfe schicken konnte. Dieser Moment machte die Diskrepanz zwischen moderner Kommunikationstechnologie und veralteten Notfallreaktionssystemen deutlich.

Was Carbyne jedoch auf seiner „Über uns“-Seite nicht erwähnt, ist Elichais Hintergrund. Es handelte sich nicht um ein zufälliges Opfer eines Überfalls (vorausgesetzt, dass ein solcher Überfall überhaupt stattgefunden hat). Vielmehr war Elichai, wie Adam Bensaid 2019 für TRT World berichtete, „ein angesehenes Mitglied der israelischen Elite-Militärgeheimdienstgruppe“. Und er war nicht der einzige „ehemalige“ israelische Geheimdienstmitarbeiter im Vorstand des Unternehmens. Der Mitbegründer des Unternehmens, Lital Leshem, war zum Zeitpunkt der Gründung von Carbyne noch Reservist in der israelischen Armee; Alex Dizengof, der Chief Technology Officer des Unternehmens, war zuvor für die Cybersicherheit im Büro des israelischen Premierministers verantwortlich; und wie Bensaid ebenfalls berichtet, hatte auch der erste Direktor des Unternehmens Verbindungen zum israelischen Geheimdienst.

Pinchas Berkus, ehemaliger Brigadegeneral der Eliteeinheit 8200, war Teil des israelischen Nachrichtendienstes, der für die Signalaufklärung und Entschlüsselung zuständig war, bis er als Unternehmensleiter zu Carbyne kam.

Was genau ist also die Einheit 8200? Wie ich in „Beyond Pegasus: The Bigger Picture of Israeli Cyber Spying“ (Jenseits von Pegasus: Das Gesamtbild der israelischen Cyber-Spionage), meinem Leitartikel aus dem Jahr 2021 über die militärische Spionagesoftware „Pegasus“ Israels, erklärt habe:

Für diejenigen, die es nicht wissen: Die Einheit 8200 ist der Zweig der israelischen Streitkräfte, der für die Signalaufklärung zuständig ist – also das israelische Pendant zur NSA. Die Einheit wurde vermutlich 1952 (oder war es in den 1930er Jahren?) gegründet, aber erst Anfang der 2000er Jahre offiziell anerkannt, als Berichte über die unglaublichen (und unglaublich illegalen) Cyber-Spionageaktivitäten, die sie über Jahrzehnte hinweg durchgeführt hatte, an die Öffentlichkeit gelangten.

Und an welchen Cyber-Spionageaktionen war die Einheit 8200 genau beteiligt? Wie wäre es mit Aktionen wie:

- der Entwicklung von Stuxnet, der militärischen Cyberwaffe, die speziell auf die iranische Urananreicherungsanlage in Natanz abzielte und an der nachweislich die Einheit 8200 mitgearbeitet hat;

- die Entwicklung eines Radar-„Kill-Switches“, der es Israel ermöglichte, bei seinem Angriff auf einen mutmaßlichen Atomreaktor in Syrien im Jahr 2007 die syrische Luftabwehr zu umgehen;

- die Unterstützung des israelischen Geheimdienstes bei der Ermordung zahlreicher Zivilisten im Libanon und in Syrien durch das Einbauen von Sprengstoff in Tausende von Pagern, Walkie-Talkies und anderen elektronischen Geräten und deren Fernzündung;

- die Zusammenarbeit mit Microsoft bei der Entwicklung eines Systems zur Speicherung persönlicher Daten von Millionen Palästinensern – Daten, die dann zur Rechtfertigung von Erpressung, Verwaltungshaft und Morden verwendet wurden.

Es gibt zweifellos viele weitere Beispiele für Perfidie und Kriegsverbrechen, die von der Einheit 8200 begangen oder ermöglicht wurden, aber da es sich um einen Geheimdienst handelt, sind solche Aktionen nach wie vor streng geheim.

Wichtiger als die Operationen, die Mitglieder der Einheit 8200 während ihrer aktiven Zeit in der Organisation durchführen, sind jedoch wohl die Unternehmen, die sie nach ihrem Ausscheiden aus der Spionageeinheit gründen. Wie ein Veteran der Einheit 8200, Avishai Abrahami, 2016 gegenüber Forbes erklärte, ist die Präsenz von „ehemaligen” Mitgliedern der Einheit 8200 im Silicon Valley mittlerweile nicht mehr zu übersehen: „Allein aus meiner Generation gibt es mehr als 100 Leute aus der Einheit, die ich persönlich kannte und die Start-ups gegründet und für viel Geld verkauft haben.”

Wie ich bereits in „Beyond Pegasus“ berichtet habe:

Von Kommunikationsunternehmen wie AudioCodes und Viber über Cybersicherheitsunternehmen wie Argus und CheckPoint bis hin zu GPS-Navigationssoftwarediensten wie Waze – die Verbreitung von Absolventen der Einheit 8200 im privaten Technologiesektor hat so viel Aufmerksamkeit in der Presse erhalten, dass sogar Fachpublikationen gezwungen waren, darüber zu berichten, und dabei feststellten, dass das israelische Militär Cybersicherheits- und Geheimdienstprojekte zunehmend an Unternehmen auslagert, „die in einigen Fällen genau zu diesem Zweck gegründet wurden“.

Zu den Unternehmen, die von diesen „ehemaligen“ 8200-Mitarbeitern gegründet wurden, gehören nicht nur Carbyne, sondern auch Comverse Infosys (ja, genau dieses Comverse Infosys), Cybereason (ja, genau dieses Cybereason), Toka (ja, genau dieses Toka) und natürlich die NSO Group (ja, genau diese NSO Group).

Die Tatsache, dass so viele israelische Hightech-Unternehmen, die im Zentrum der Notfallmaßnahmen, Kommunikationsinfrastruktur, Zahlungssysteme und digitalen Forensik-Tools Amerikas (und der Welt) stehen, von militärisch ausgebildeten israelischen Cyber-Geheimdienstmitarbeitern gegründet wurden, sollte uns zu denken geben. Nämlich, dass diese Apps, Geräte und Spyware-Systeme unverzichtbare Werkzeuge für angehende Spione im 21. Jahrhundert sind.

Ja, wie uns die Verbindung zwischen Epstein, Thiel, Barak und Elichai in den Epstein-Akten selbst zeigt, spiegelt die wachsende Bedeutung der Unit 8200 im Zentrum der globalen Cybersicherheitsbranche einen grundlegenden Wandel wider, der in den letzten Jahrzehnten im Bereich der Geheimdienste stattgefunden hat. Kurz gesagt, die Geheimagenten und Spione entfernen sich von den altmodischen Sexfallen aus Fleisch und Blut, die die Epstein-Ära der Spionage geprägt haben, und bewegen sich in Richtung einer Palantir-ähnlichen Panoptikum-Hintertürüberwachung, die die Post-Epstein-Ära der Spionage charakterisiert.

VON HONEYTRAPS ZU PANOPTICON

Jeder, der die Funktionsweise der Kakistokratie im letzten Jahrhundert auch nur flüchtig verfolgt hat, weiß, dass gute alte Erpressung seit Jahrzehnten, wenn nicht sogar seit Jahrhunderten (oder Jahrtausenden) dazu dient, die Kontrolle des Deep State über seine Marionetten im Surface State sicherzustellen. Und keine Erpressung funktioniert so gut wie sexuelle Erpressung.

Wir wissen zum Beispiel, dass J. Edgar Hoover während seiner fast fünfzigjährigen Amtszeit als Direktor des FBI jeden bedeutenden politischen Akteur in Washington erpresst hat, darunter (angeblich) auch die Kennedy-Brüder. Und wir wissen, dass andere Hoover wegen seiner eigenen tabuisierten sexuellen Praktiken erpresst haben.

Wir wissen, dass das FBI versucht hat, Martin Luther King zum Selbstmord zu drängen, indem es ihm mit der Veröffentlichung von Tonbandaufnahmen seiner Affären mit verschiedenen Frauen gedroht hat.

Wir wissen, dass der KGB eine Honigfalle einsetzte, um John Vassall, einen britischen Beamten, zu erpressen, damit er für die Sowjetunion spionierte.

Und Leser von Whitney Webbs „One Nation Under Blackmail” wissen um die vielen, vielen Möglichkeiten, mit denen Personen in und um die Macht in der amerikanischen Politik in kompromittierende Positionen gebracht wurden, um sie unter die Kontrolle verschiedener krimineller Elemente zu bringen.

Natürlich sind dies nur einige wenige Beispiele für sexuelle Erpressung, von denen wir wissen und für die wir dokumentarische Beweise haben. Es gibt noch viele, viele weitere Beispiele, von denen wir nur die Umrisse der Geschichte kennen.

Aber in der langen, schmutzigen Geschichte der Erpressung mussten potenzielle Erpresser immer erst das betreffende Ziel finden, es ködern, aufzeichnen und rekrutieren. Bislang mussten potenzielle Erpresser dafür aufwendige Vorbereitungen treffen, darunter das Bringen der Opfer in Einrichtungen, die mit Aufnahmegeräten verwanzt waren.

So erfolgreich sich solche Taktiken in der Vergangenheit auch erwiesen haben mögen, sie sind zweifellos schwierig, umständlich und unzuverlässig. Ein Opfer, das über ein gewisses Maß an Diskretion oder eine grundlegende Ausbildung in Spionage verfügt, würde wahrscheinlich lange bevor die Falle zuschnappt erkennen, dass es in eine Honigfalle gelockt wird.

Wie die Epstein-Akten ebenfalls zeigen, gelang es Epstein und Maxwell zwar oft, wohlhabende und mächtige Persönlichkeiten in ihren Bann zu ziehen und sie auf die Insel, die Ranch oder in die Wohnung in Manhattan zu locken, aber ebenso oft scheiterten sie dabei, ihre Krallen in ihre Opfer zu schlagen. Es gab viele potenzielle Opfer von Epsteins Erpressungsmanövern, die ahnten, dass etwas nicht stimmte, und die seine oder Ghislaine’s Avancen zurückwiesen. Das sind die Unwägbarkeiten dieser Erpressungsmanöver in der realen Welt.

In unserer heutigen digitalen Dystopie sind solche Taktiken jedoch nicht mehr notwendig. Heutzutage trägt jeder rund um die Uhr ein Ortungs- und Aufzeichnungsgerät bei sich. Jeder Geheimdienstagent, der in der Lage ist, diese Geräte über Spyware-Hintertüren zu überwachen und die Gespräche jedes Ziels jederzeit mit einem einfachen Knopfdruck aufzuzeichnen, könnte ohne eine aufwendige Honigfalle à la Epstein reichlich Erpressungsmaterial über dieses Ziel finden.

Und wie Sie sich denken können, ist die Entwicklung genau dieser Spyware-Technologie genau das, woran der israelische Geheimdienst fieberhaft gearbeitet hat.

Mit Comverse InfoSys war ein in Israel ansässiges, von Israel unterstütztes und von Israel geführtes Unternehmen jahrzehntelang in der Lage, Telefonate in den USA abzuhören.

Mit Pegasus konnte ein israelisches Spyware-Unternehmen Regierungen in zahlreichen Ländern dabei helfen, ihre Dissidenten über deren Smartphones auszuspionieren.

Mit Toka bot Israel einen „One-Stop-Hacking-Shop für Regierungen“ an, um Geheimdiensten auf der ganzen Welt dabei zu helfen, Menschen über ihre „Internet-of-Things“-Geräte, einschließlich Wi-Fi-verbundener Sicherheitsgeräte, auszuspionieren.

Natürlich gäbe es einen offensichtlichen Weg, den Einfluss dieser israelischen Cyberspione zu verringern: Regierungen könnten aufhören, Verträge an Unternehmen zu vergeben, die von „ehemaligen“ israelischen Geheimdienstmitarbeitern gegründet wurden.

Nach dem Pegasus-Spyware-Skandal im Jahr 2021 gab es einen Moment, in dem es so aussah, als würde die EU tatsächlich das Nötigste tun, um diese unglaublich niedrige Schwelle für „Maßnahmen“ in Bezug auf Spyware zu überschreiten.

Nachdem ein Ausschuss des Europäischen Parlaments, der den Einsatz von Spyware in Europa untersuchte, einen vernichtenden Bericht veröffentlicht hatte, in dem die NSO Group (das Unternehmen, das die Pegasus-Spyware entwickelt hat) und Black Cube (eine private israelische Geheimdienstagentur, die sich aus ehemaligen Mossad-Mitgliedern zusammensetzt) namentlich verurteilt wurden, unternahm das Europäische Parlament den mutigen Schritt, „Spyware-Standards“ für die EU-Staaten festzulegen. Wenn sie Lust dazu haben. Selbst die Befürworter der EU mussten zugeben, dass die völlig wirkungslose Reaktion des Parlaments bedeutet, dass für die (hauptsächlich israelische) Spyware-Industrie alles beim Alten bleibt.

Und – wer hätte das gedacht? – diese Kritiker haben Recht behalten. Erst letzten Sommer wurde die EU von einem weiteren Spyware-Skandal erschüttert. Diesmal wurde Paragon Solutions, ein „von den USA unterstütztes israelisches Unternehmen“, dabei erwischt, wie es der italienischen Regierung half, drei prominente europäische Journalisten auszuspionieren.

Und wie sieht es mit Uncle Sam aus? In einem Schritt, der niemanden überraschen wird, hat die US-Regierung nun ihr Vertrauen in israelische Spyware noch verstärkt. Tatsächlich arbeitet die Trump-Regierung, wie Reuters letzten Monat berichtete, aktiv daran, Sanktionen gegen israelische Führungskräfte, die mit Spyware in Verbindung stehen, aufzuheben.

Die Regierung von Präsident Donald Trump hat laut einer Mitteilung auf der Website des US-Finanzministeriums die Sanktionen gegen drei Führungskräfte aufgehoben, die mit dem Spionagesoftware-Konsortium Intellexa in Verbindung stehen. Dieser Schritt hebt teilweise die Sanktionen auf, die die damalige Regierung unter Präsident Joe Biden im vergangenen Jahr gegen sieben Personen verhängt hatte, die mit Intellexa in Verbindung stehen. Das Finanzministerium beschrieb das Konsortium, das vom ehemaligen israelischen Geheimdienstmitarbeiter Tal Dilian gegründet wurde, damals als „ein komplexes internationales Netzwerk dezentralisierter Unternehmen, die eine umfassende Palette hochgradig invasiver Spionagesoftwareprodukte entwickelt und vermarktet haben“.

Aber keine Sorge, liebe Amerikaner. Anstatt die gesamte Spionage an Israel auszulagern, versuchen US-Unternehmen nun, sich an der Überwachungsaktion nach dem Fall Epstein zu beteiligen, indem sie sanktionierte israelische Spyware-Unternehmen aufkaufen.

In einem Artikel aus dem letzten Jahr über die Tatsache, dass „Amerika nun weltweit führend bei Investitionen in Überwachungssoftware ist“, berichtete The Register über ein solches israelisches Überwachungssoftware-Unternehmen, Saito Tech Ltd, das 2021 vom US-Handelsministerium sanktioniert wurde, „aufgrund von Beweisen, dass diese Unternehmen Spionagesoftware für ausländische Regierungen entwickelt und geliefert haben, die diese Tools dazu nutzten, um Regierungsbeamte, Journalisten, Geschäftsleute, Aktivisten, Akademiker und Botschaftsangestellte böswillig ins Visier zu nehmen”.

Nach der Sanktion schreckten US-Investoren nicht vor dem sanktionierten Unternehmen zurück. Stattdessen kauften sie es auf.

Das hinderte das US-Unternehmen Integrity Partners jedoch nicht daran, das Unternehmen hinter [der sanktionierten Spyware] im April für 30 Millionen Dollar zu kaufen, nachdem das Unternehmen seine geistigen Eigentumsrechte neu geordnet hatte, wodurch der Verkauf nach amerikanischem Recht technisch legal wurde.

Ja, Spyware ist ein großes Geschäft, und jede Regierung möchte ein Stück vom Kuchen abbekommen. Zufälligerweise hat der israelische Geheimdienst den Markt geradezu monopolisiert. Daher muss jede Regierung, die ihre Bürger ausspionieren möchte, Israel in das Geschäft einbeziehen.

Angesichts all dieser Informationen ist es keine Überraschung, dass sich in den Epstein-Akten Anzeichen für den Wandel der Geheimdienstmethoden von realen Honigfallen hin zur Cyberüberwachung finden lassen. Die einzige wirkliche Überraschung ist vielleicht, dass es so lange gedauert hat, bis die Mächtigen erkannt haben, dass Epstein eher zu einer Belastung als zu einem Gewinn geworden war, und Maßnahmen ergriffen haben, um diese lose Enden zu beseitigen.